Anonym kommunizieren und recherchieren im Internet: Totalitäre Staaten setzen gezielt modernste Technik ein, um Falschinformationen zu verbreiten, die Bürger auszuspionieren und unter Kontrolle zu halten.

Soziale Medien manipulieren Meinungen und üben Druck auf Menschen aus. Internetgiganten spinnen um Sie als Benutzer gezielt feinmaschige Netze, um mit Ihren Daten Geld zu verdienen.

Anonym surfen – das wünschen sich deshalb in Zeiten staatlicher Überwachung und kommerzieller Datenhändler viele Nutzer des Internets.

Internetnutzer, egal ob am Smartphone oder am PC, geben ständig freiwillig Informationen über sich preis, die eigentlich niemanden etwas angehen. Normalerweise geben Sie ja auch nicht jedem Fremden einfach so Ihren Namen, Ihre Adresse und Ihre Telefonnummer.

Im Internet ist das anders: Sobald Sie Ihren Rechner mit dem Internet verbinden, sind Sie identifizierbar. Von privaten und kommerziellen Datenschnüfflern – aber auch von staatlichen Behörden.

Mit jedem Besuch einer Internetseite verraten Sie einen Teil Ihrer Identität. Dagegen können Sie sich wehren. Wenn Sie sich im Internet anonym bewegen möchten, müssen Sie wissen, welche Spuren Sie beim Surfen hinterlassen und wie Sie dadurch identifiziert werden können.

Erst dann können Sie sich daranmachen, Ihre Schritte zu verschleiern. Dieses Buch zeigt Ihnen, wie es geht. Hier erhalten Sie leicht umsetzbare und kompetente Antworten auf Fragen wie:

- Was verrät mich im Internet? Warum bin ich im Internet nicht anonym?

- Wie kann ich meine Spuren im Internet löschen und regelmäßig beseitigen?

- Welche Funktionen in meinem Browser stellen ein besonderes Sicherheitsrisiko dar?

- Wie kann ich mich vor Spionageprogrammen schützen, diese auf meinem Rechner finden und gegebenenfalls eliminieren?

- Welches sind die besten Dienste und Schutzprogramme zur Anonymisierung meines Surfverhaltens, und welche davon sind sogar kostenlos?

- Welche Spuren sollte ich regelmäßig auf meinem eigenen Computer beseitigen?

- Wie kann ich meine E-Mail-Kommunikation vor fremden Zugriffen schützen?

- Wie lege ich sichere Passwörter an und verwalte diese richtig?

Thorsten Petrowski erläutert in seinem Buch „Sicherheit und Anonymität im Internet“ für jedermann verständlich und mit zahlreichen praktischen Tipps, was Sie ohne großen Aufwand tun können, um Ihren Computer wieder zu einem sicheren und anonymen Teil Ihrer Privatsphäre zu machen (Internet: Telegram wird zur Plattform ohne Zensur).

Vorwort

Sicherheit und Anonymität im Internet beschäftigen im Prinzip jeden, der digital im Netz unterwegs ist. Nicht zuletzt wird das Thema immer wieder von den Medien aufgegriffen. Als ich vor 6 Jahren das erste Buch zu diesem Thema im Kopp Verlag veröffentlichte, gingen die meisten Gefahren scheinbar noch von Abzockern und Betrügern aus, die einem mit betrügerischen Websites oder E-Mails Geld aus der Tasche locken wollten.

Im Laufe der Jahre wurde es immer klarer: Hier spielen ganz andere Kaliber mit. Totalitäre Staaten setzen gezielt modernste Technik ein, um Falschinformationen zu verbreiten, die Bürger auszuspionieren und unter Kontrolle zu halten.

Soziale Medien werden dafür verwendet, sozialen Druck auf Menschen auszuüben. Und auch in der Demokratie: Internetgiganten spinnen um Sie als Benutzer gezielt feinmaschige Netze, um mit Ihren Daten Geld zu verdienen.

Wenn man es mal mit klassischer IT-Terminologie beschreibt, geht es um eine Sache: Datensicherheit.

Hinter diesem sperrigen Begriff steht das Grundrecht, zu bestimmen, was mit Ihren Daten passiert – oder eben auch nicht. Spätestens seit der Einführung des Datenschutzgesetzes auf EU-Ebene dürfte es eindeutig sein: Ihre digitale Privatsphäre und Sicherheit sind in Gefahr. Immer.

Sie werden sich vielleicht fragen, wie sehr Sie das betrifft, sind Sie doch – vermutlich – weder eine Persönlichkeit des öffentlichen Lebens noch ein Geheimagent, der im Schatten bleiben muss.

Ein beliebter Satz bei Benutzern ist: »Ach, ich habe doch nichts zu verbergen, warum sollte ich dann alles doppelt und dreifach absichern?«

Das ist das Hauptproblem. Haben die Menschen vor vielen Jahren noch gegen vergleichsweise harmlose Volkszählungen protestiert – bei der ziemlich wenige Daten erhoben werden sollten –, so sieht das heute anders aus.

Internetnutzer, egal ob am Smartphone oder am PC, geben ständig freiwillig Informationen über sich preis, die eigentlich niemanden etwas angehen.

Diese Daten werden gnadenlos ausgebeutet. Sie suchen im Internet nach dem schnellsten Weg zu einem guten Restaurant? Im Internet bekommen Sie sicher die richtige Information. Der Anbieter weiß dann allerdings auch, dass Sie gerne vegetarisch oder griechisch essen.

Bei der nächsten Suche wird Ihnen dieselbe Suchmaschine eventuell nicht mehr den guten vegetarischen Griechen um die Ecke empfehlen, sondern ein anderes Restaurant, das dafür bezahlt, empfohlen zu werden.

1

2

Somit hat eine harmlose Aktion einen negativen Effekt auf Sie als Kunden – und das gilt auf jeder Ebene.

Es liegt mir fern, Panik zu verbreiten oder Verschwörungstheorien zu entwickeln. Denken Sie einfach nur daran: Ihre Daten gehören Ihnen und keinen Datenkraken im Internet.

Wie jedes andere Buch kann auch dieses es nicht jedem recht machen. Zu unterschiedlich ist der Wissensstand unter den Lesern, speziell bei diesem komplexen Thema. Ich habe versucht, wo immer möglich, das Thema ein wenig aufzulockern, denn ich möchte Sie nicht belehren, sondern beraten!

Wenn Ihnen dieses Buch aber auch nur ein wenig hilft, sicherer und anonymer im Internet unterwegs zu sein, dann hat es sich schon gelohnt!

Thorsten Petrowski, Brüssel im Januar 2020

Der Reiseführer durch das Buch

Das Internet– und speziell das Surfen darin – ist wie eine Reise. Es gibt interessante Ziele, aber auch eine gefährliche Brandung, die es zu vermeiden gilt. Daher ist dieses Buch wie ein Reiseführer in verschiedene Ziele eingeteilt. Genauso wie einen Reiseführer müssen Sie es auch nicht von Anfang bis Ende lesen. Vielleicht haben Sie manche »Orte« schon besucht? Oder sind an anderen besonders interessiert? Daher biete ich Ihnen hier zunächst eine Orientierungshilfe (Internet: Google verheddert sich im eigenen Überwachungsapparat).

Folgen Sie mir:

Ziel 1: Land und Leute – Hintergründe und Wissenswertes

Wissen Sie, was eine IP-Adresse ist? Kennen Sie Ransomware? Würden Sie gerne wissen, was Fingerprinting ist und warum ein Benutzerkonto durchaus nicht immer harmlos ist? Dann empfehle ich einen Besuch dieses Ziels!

Ziel 2: Die digitale Stadt von Datata – klassische Sicherheitsmaßnahmen

Ein klassisches Ziel. Was ist ein Virenscanner? Wobei hilft eine Firewall? Wie gehe ich sicher mit Kennwörtern um, und wie kann ich Kennwörter professionell organisieren? Würden Sie diese Erinnerungen gerne auffrischen? Ziel 2 wartet auf Sie!

Ziel 3: Das Postamt von Cyberville – E-Mail

Nicht nur im Urlaub verschickt man digitale Post. Erfahren Sie, wie man sicherer mit mehreren E-Mail-Konten arbeitet, potenzielle Spammails analysiert und elektronische Post effektiv archiviert.

Ziel 4: Die Wellen von Matrixx – Websites

Beim Surfen auf den Wellen des Internets gilt es, vorsichtig zu sein. Wissen Sie, wie man erkennt, ob eine Website sicher ist? Kennen Sie die kleinen Sicherheitsstolpersteine im täglichen Internetgebrauch? Noch nicht? Dann empfehle ich einen Besuch bei Ziel 4.

Ziel 5: Das Gefängnis von Datatraz – Systeme sicher machen

Der digitale Aktivurlaub! Erfahren Sie, wie Sie Ihr Netzwerk, Ihren Computer und vor allem die gängigen Internetbrowser sicherer ma-chen. Zusätzlich finden Sie Tipps zu Back-up und Wiederherstellung

von Daten.

Ziel 6: Der Strand der Datenkraken – Datensammler

Die Datensammler à la Google und Facebook kennen Sie bestimmt. In diesem Teil des Buches zeige ich Ihnen vielleicht bisher eher unbekannte Seiten dieser gefährlichen Tiere – und auch, wie man sie zähmt.

Ziel 7: Trauminsel Browsia – alternative Ansätze

Das Internet ganz ohne Gefahren – einfach drauflossurfen, entspannt auf Websites herumlungern, als ob es kein Morgen gäbe. Alternative Ansätze, wie man das realisieren kann, finden Sie an diesem Traumziel – von Proxyservern über VPN bis hin zu Tor & Tails.

Ziel 8: Willkommen in Smombieville – Smartphone-Sicherheit

An jedem Ort anzutreffen: die Smartphone-Nutzer. Sicher gehören auch Sie dazu. Besitzen Sie ein Android-Smartphone? Wissen Sie, dass es eine Alternative zum Google Play Store gibt? Haben Sie schon mal eine Website auf dem Smartphone »gewrappt« als Alternative zur speicherfressenden App? Noch nicht? Dann werfen Sie einen Blick auf Ziel 8.

Ziel 9: Abstecher nach Future City – andere Risiken

Die Welt dreht sich immer schneller. An Reiseziel 9 finden Sie Hinweise und Anregungen zu Themen, die immer wichtiger werden – von bereits alltäglichen Aktivitäten wie Onlinebanking bis zu digitalen Assistenten.

Ziel 10: Die Bibliothek von Kompendia – Referenz

Die Landkarte zum Nachschlagen. Kompakt: nützliche Websites, Programme, Add-ins und Begriffe.

Land und Leute – Hintergründe und Wissenswertes

So fangen auch viele Reiseführer an – mit einem kleinen Hintergrund über Land und Leute, Wissenswertem und Geschichtlichem. Genau das passiert auch hier. Wenn Sie etwas bereits kennen, dann machen Sie einfach einen Inselhüpfer zum nächsten Abschnitt.

1 Ein paar Grundlagen vorab

Als Anwender kennen Sie vermutlich schon viele Websites im Internet. Kennen Sie auch die Details dahinter? Lassen Sie uns zunächst einen Blick auf Wissenswertes werfen (Interne Dokumente: So dreist treiben die EU-Staaten die Vorratsdatenspeicherung voran).

1.1 Die IP-Adresse

Wenn Sie mit einem Gerät – sei es ein Smartphone, Laptop oder klassischer Computer – ins Internet gehen, verbinden Sie sich rein technisch gesehen einfach nur mit einem riesengroßen, weltweiten Computernetzwerk. In diesem Netzwerk müssen Datenpakete hin- und hertransportiert werden, jeder Computer im Netzwerk muss eindeutig identifizierbar sein.

Dazu hat man das sogenannte IP, das Internet Protocol, erfunden. Genauer gesagt handelt es sich um die Protokolle der Gruppe TCP/IP (Transport Control Protocol/Internet Protocol). Während IP die Adressierung von Geräten und Daten im Netz über- nimmt, ist TCP das eigentliche Transportprotokoll. Mehr muss man darüber eigentlich nicht wissen.

Die früher eingesetzte Variante dieses Protokolls nennt sich IPv4. Grundidee ist dabei, jedes Datenpaket mit einer Adresse zu versehen – wie bei der normalen Briefpost auch. So ähnlich wie man einen Brief mit Empfänger, Straße, Postleitzahl und Land versieht, funktioniert das auch bei IP. Die vollständige Adresse wird dabei in vier Zahlen angegeben, mit Punkten voneinander getrennt. Ein Beispiel:

112.14.38.0

Inzwischen gibt es einen neueren Standard, die Version 6 des IP. Dies wurde nötig, weil immer mehr Geräte mit dem Internet verbunden sind und die Gefahr existiert, nicht mehr genug »freie« IP-Adressen zu haben. De facto werden Sie vermutlich mit dieser Art Adressen vorläufig nicht konfrontiert werden, aber nur damit Sie sich nicht wundern: Eine IPv6-Adresse sieht zum Beispiel so aus:

2012:00e1:124a:0000:1232:0000:1111:0a1a

Datentransport im Internet

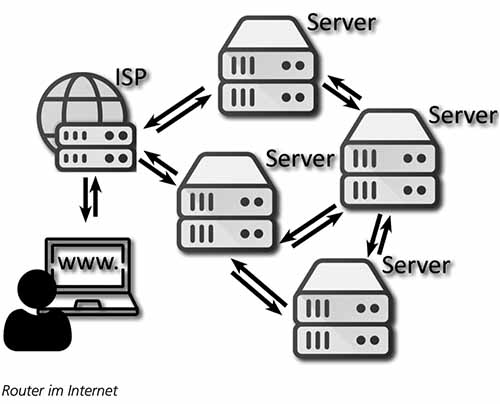

Datentransfer im Internet ist komplex. Wenn Sie eine Verbindung mit dem Internet aufbauen, verbindet sich Ihr Computer mit einem weiteren Computer Ihres Internetanbieters. Dieser wiederum leitet über verschiedene Computer Ihre Anfrage an den Zielcomputer weiter. Dasselbe gilt für die Daten, die zu Ihnen zurückkommen. Die Computer, die an dieser Datenkette beteiligt sind, nennt man Server:

1.3 URL

Wenn Sie eine Website aufrufen, geben Sie nicht die eben erwähnte IP-Adresse (zum Beispiel 112.113.014.000), sondern www.beispiel.de ein. Des Rätsels Lösung sind sogenannte Nameserver. Diese Server sind ebenfalls im Internet eingebunden und »übersetzen« die URL, die Sie eintippen, mithilfe einer Datenbank in die entsprechende IP.

Wenn zum Beispiel eine Website »physikalisch« auf einen anderen Computer umzieht, ist sie weiterhin noch erreichbar – der Eintrag in der Nameserver-Datenbank wird einfach aktualisiert. Die Abkürzung URL steht für Uniform Resource Locator (»einheitlicher Quellenanzeiger«).

Das bedeutet für Sie einfach nur: Egal auf welchem Server die Website im Moment gespeichert ist, unter welcher IP sie abrufbar ist, Sie geben in Ihrem Browser einfach nur die URL ein, den Rest übernehmen die Server im Internet (Bürger-Überwachung durch Staatstrojaner: Verfassungsschutz darf dafür in Wohnungen einbrechen).

1.4 Sicherheit, Protokolle und Ihre Rechte

Die Übertragung der Datenpakete über das TCP/IP-Protokoll ist aber nur ein Teil der Kommunikation. Ihr Computer muss ja auch wissen, was mit den Daten geschehen soll, worum es sich handelt. Dafür gibt es weitere Protokolle, die technisch gesehen »über« dem IP-Protokoll stehen.

Als normaler Anwender muss man hier nicht alles kennen. Wichtig sind das FTP (File Transfer Protocol), das die Übertragung von Dateien bewerkstelligt, sowie das HTTP (Hypertext Transfer Protocol), das für die Übertragung von Websites zuständig ist.

Digitale Anlegestelle: die Ports

Wenn Computer im Internet (oder in einem Netzwerk) miteinander kommunizieren, dann benutzen sie dafür sogenannte Ports. Was kompliziert klingt, ist eigentlich nichts weiter als eine Nummernzuordnung, mit deren Hilfe jeder teilnehmende Computer weiß, was mit den Datenpaketen geschehen soll.

HTTP-Daten für Websites werden über den Port 80 übertragen, während Dateiübertragung (also Download/Upload) per FTP über den Port 25 geschieht. Wenn Sie sich die IP-Adresse wie eine Hausnummer vorstellen, dann ist der Port die Abteilung im Haus, an die das Paket geschickt wird.

IP-Aufzeichnung

Ein wichtiges Detail verbirgt sich in den IP-Paketen, die über das Internet transportiert werden: Neben der Empfänger-Adresse wird auch die Absender-IP-Adresse kommuniziert. Wenn Sie sich jetzt wieder ins Gedächtnis rufen, dass jedes Datenpaket die Absender- und Empfänger-IP enthält, erkennen Sie direkt eine mögliche Sicherheitslücke.

Wenn jemand die Datenpakete, die von und zu Ihrem Computer transportiert werden, abfängt, kann er oder sie praktisch »mitlesen«. Normalerweise ist die Wahrscheinlichkeit gering, dass das passiert, aber in einer Situation wird es gefährlich: Wenn Sie eine URL eingeben, um eine Website zu besuchen, werden Datenpakete mit Ihrer IP-Adresse an die besuchte Website verschickt.

Eine Website kann diese Pakete auslesen und sich die IP-Adresse merken. Einige Bestandteile der IP-Adresse sind fest vergeben. So sind das Herkunftsland, der Ort des Internetzugangs und auch der Internetprovider über die IP-Adresse auffindbar.

Dynamische IP-Vergabe

Wann immer Sie sich mit Ihrem Computer, Smartphone oder Tablet mit dem Internet verbinden, weist Ihnen das Netzwerk Ihres Internetproviders eine solche IP-Adresse zu. Diese dient dann als Absender- und Empfänger-IP.

Diese IP-Vergabe nennt sich dynamische IP-Vergabe. Solange Sie online sind, bleibt Ihnen diese IP-Adresse zugewiesen. Interessant für Sie als Kunden ist aber, was Ihr Internetprovider mit der Information über diese IP-Vergabe macht.

Durch diese Daten Kunde X → Datum/Uhrzeit → zugewiesene IP-Adresse … wird es möglich, genau zu verfolgen, wer wo online war. Sofern die besuchte Website auch Protokoll darüber führt, wer zu Besuch war, lässt sich so eine Zuordnung Besuch → Klarname des Benutzers herstellen.

Normalerweise führt jeder Internetanbieter Protokoll darüber, welcher Kunde wann welche IP-Adresse zugewiesen bekommen hat. Der § 97 des Telekommunikationsgesetzes (TKG) regelt, dass der Anbieter diese Daten zu Abrechnungszwecken speichern darf, und zwar bis zu 6 Monate lang.

Tatsache ist aber inzwischen, dass die Unternehmen das nicht mehr tun. Der Grund sind die Internetflatrates, bei denen man nur noch pauschal für seinen Internetzugang bezahlt, nicht mehr für das Volumen der heruntergeladenen Daten oder die Anzahl der Onlinesitzungen.

Als noch einzeln abgerechnet wurde, war es auch im Sinne des Anbieters, die Verbindungsdaten zu speichern. Wenn Sie zum Beispiel bei Erhalt der Rechnung Einspruch einlegten, weil Sie die Rechnung zu hoch fanden, so konnte der Anbieter mit den gespeicherten Verbindungsdaten beweisen, dass Sie wirklich die ausgewiesenen Kosten verursacht haben.

Umgekehrt wurde inzwischen sogar auch ein Schuh daraus: So wurde ein Internetanbieter per Gericht dazu verurteilt, die Daten der Kunden nicht mehr zu speichern. Begründung: Die Voraussetzungen des § 97 TKG seien bei einer Flatrate nicht mehr gegeben, also sei auch die Speicherung der Verbindungsdaten nicht mehr relevant.

Sichere Protokolle: HTTPS/SSL

Bestimmt haben Sie auch schon mal eine Website aufgerufen, bei der sich nach dem Eintippen der Seite die URL von www.website.de nach https://website.de geändert hat. Oder: Vor einem Bezahlvorgang im Internet machte Sie die Website darauf aufmerksam, dass der Vorgang jetzt über SSL fortgesetzt wird.

Was genau ist das? Dazu müssen wir noch mal ein wenig in der Internettheorie kramen. Wie schon erklärt, werden alle Daten als kleine IP-Pakete transportiert. Dazu dient das TCP (das Transport Control Protocol), ein Datenübertragungsprogramm, das den Transport regelt. Problematisch wird diese Technik, wenn jemand illegalerweise die Datenpakete abfängt.

Mit der richtigen Software könnte man die Datenpakete dann wieder zu Dateien beziehungsweise Daten zusammensetzen. Um dem entgegenzuwirken, wurde eine Sicherung eingebaut: SSL (Secure Sockets Layer) – praktisch ein Sicherheitsprotokoll, das die Übermittlung von IP-Paketen sicherer macht. Inzwischen wurde dies in TLS (Transport Layer Security) umbenannt.

Die Idee bleibt gleich: Bevor Daten zwischen der Website (dem Server) und Ihnen (Ihrem PC) übertragen werden, verständigen sich beide Seiten auf einen Verschlüsselungscode. Alle Datenpakete werden dann verschlüsselt übertragen und auf dem jeweiligen Zielcomputer entschlüsselt. Würde nun jemand einzelne IP-Datenpakete abfangen, könnte er (oder sie) nichts damit anfangen.

Damit wäre also der erste Begriff – SSL – erklärt. Was aber hat es mit HTTPS auf sich? Wenn Sie im Internetbrowser eine Website aufrufen, also eine URL eingeben, wird die Übertragung zu der Website automatisch mit dem Hypertext Transport Protocol (HTTP) durchgeführt. Davon merken Sie nichts.

Wenn eine Website in der Lage ist, gesichert – über SSL – mit Ihnen zu kommunizieren, so werden die Daten von der Website verschlüsselt transportiert, statt HTTP wird das HTTPS-Protokoll verwendet.

Die Verwendung von SSL beziehungsweise HTTPS ist immer dann sinnvoll, wenn sensible Daten übertragen werden. Beim Electronic Banking zum Beispiel ist der Einsatz dieser zumindest prinzipiell sichereren Technik nicht mehr wegzudenken.

Auch auf »normalen« Websites wird HTTPS inzwischen sehr häufig eingesetzt. Werden auf einem Server nämlich persönliche Daten wie zum Beispiel Kundenkonten gespeichert, ist eine gesicherte Kommunikation und Speicherung absolut wichtig!

Literatur:

Zukunft ohne Menschen – Was kommt nach uns? Die komplette zweite Staffel [3 DVDs]

Robokratie: Google, das Silicon Valley und der Mensch als Auslaufmodell (Neue Kleine Bibliothek)

Nutzlose Esser: Die Menschheit wird in den nächsten Jahrzehnten massiv dezimiert! Was ist zu erwarten, was können wir tun – und wer steckt dahinter?

Digitale Herrschaft: Über das Zeitalter der globalen Kontrolle und wie Transhumanismus und Synthetische Biologie das Leben neu definieren

Quellen: PublicDomain/Kopp Verlag am 05.12.2020